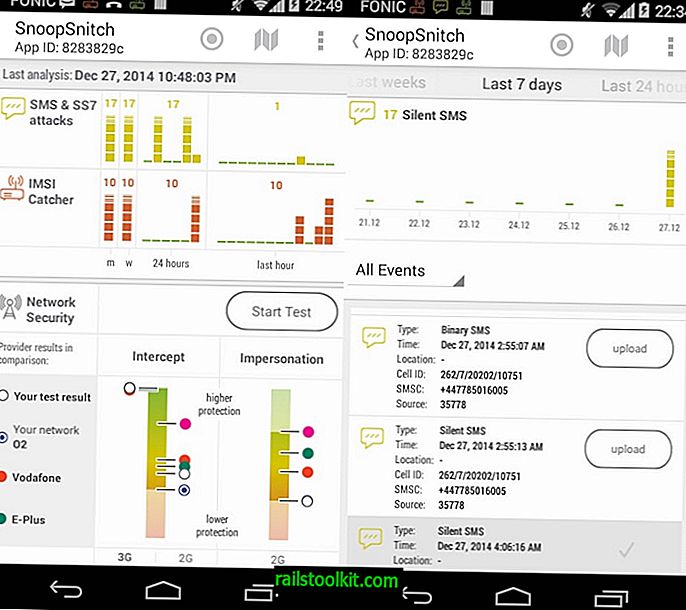

L'administration de périphérique sur Android est une API puissante qui a été introduite pour la première fois dans Android 2.2. Il offre des fonctionnalités au niveau du système qui rendent disponibles des fonctionnalités telles que l'effacement à distance du stockage sur un périphérique ou l'application de stratégies de mot de passe.

Les applications nécessitant des privilèges d'administrateur de périphérique invitent les utilisateurs à le faire et lorsqu'ils confirment que les droits ont accès à l'API.

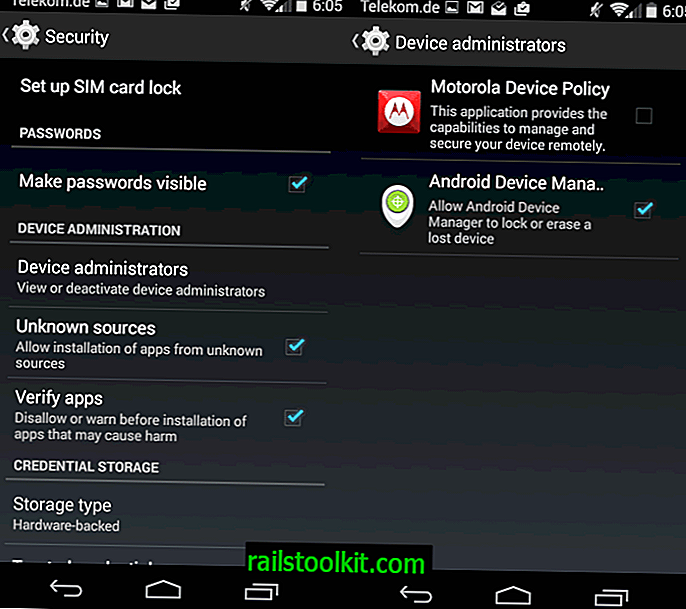

Vous pouvez vérifier quelles applications ont ces droits sur tout appareil Android fonctionnant sous 2.2 ou supérieur. Pour ce faire, ouvrez les paramètres de l'appareil et sélectionnez ensuite la sécurité.

Vous devriez y trouver une option pour ouvrir tous les administrateurs de périphériques sur le périphérique. Les administrateurs sont répertoriés avec leur nom et une brève description de leurs tâches. Vous voyez également s'ils sont actuellement activés ou non, et vous pouvez également modifier l'état actuel.

Un problème que les utilisateurs d'Android ont pu rencontrer dans le passé est que des applications malveillantes l'exploitaient. Certaines applications ne figuraient pas sur la liste même si elles avaient les mêmes privilèges et auraient dû figurer sur la page des administrateurs de périphériques.

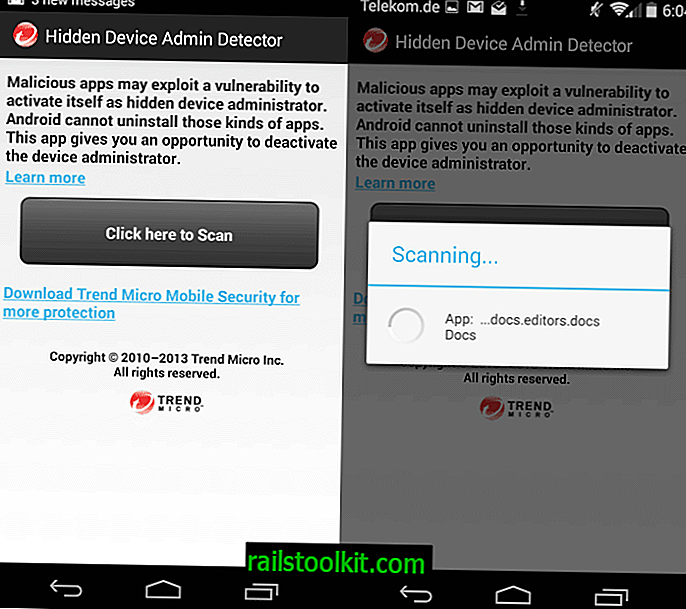

Le détecteur d'administrateur de périphérique masqué de Trend Micro a été conçu pour analyser le périphérique Android à la recherche de ces administrateurs masqués.

L'application elle-même est extrêmement facile à utiliser. Appuyez simplement sur le bouton "cliquez ici pour numériser" pour lancer une analyse rapide des administrateurs cachés sur le périphérique.

L'analyse ne devrait pas prendre beaucoup de temps et suivra son cours si aucun administrateur caché n'est trouvé.

S'il découvre un administrateur caché, il vous demandera directement de désactiver tout administrateur caché du système.

Pour ce faire, décochez la case et confirmez l’invite qui s’affiche par la suite.

Si vous souhaitez en savoir plus sur les logiciels malveillants qui exploitent cette technologie, rendez-vous sur le blog de Trend Micro où vous trouverez des informations détaillées sur les logiciels malveillants qui ont été exploités l'année dernière.

Mots de clôture

Je ne peux pas dire si ce problème peut toujours être exploité par un logiciel malveillant ou non dans les versions récentes d'Android. Étant donné que nombre d'entre eux exécutent encore d'anciennes versions du système d'exploitation sur leurs appareils sans aucune chance d'obtenir une mise à niveau, c'est au moins quelque chose d'intéressant pour eux.

L'application elle-même ne nécessite pas de droits spéciaux afin de ne pas nuire à son exécution.