Google a révélé la semaine dernière avoir ajouté la prise en charge de la fonctionnalité de confidentialité DNS-over-TLS au service DNS public de l'entreprise, Google Public DNS.

Google a lancé Google Public DNS en 2009, à un moment où de nombreuses sociétés Internet commençaient à suivre le mouvement du DNS. Certaines entreprises ont de nouveau quitté le secteur DNS, Symantec a mis fin à Norton ConnectSafe (DNS) en 2018, tandis que d'autres, telles que Cloudflare, Verisign, Quad9 DNS ou AdGuard DNS, ont été lancées ces dernières années.

Google affirme que son service est le "plus grand résolveur récursif public au monde"; il transforme les noms de domaine en adresses IP requises pour la communication sur Internet.

DNS sur TLS et DNS sur HTTPS sont deux approches permettant de rendre les requêtes DNS plus privées en utilisant le cryptage. L'une des principales différences entre les deux implémentations est le port utilisé. DNS sur TLS utilise le port 853, DNS sur HTTPS le port HTTPS standard 443.

Mozilla a déjà commencé à expérimenter DNS-over-HTTPS dans les versions de développement récentes de Firefox, et il est probable que d'autres fabricants de navigateurs et fournisseurs de DNS commenceront également à prendre en charge ces fonctionnalités de confidentialité.

Google a mis en œuvre la spécification DNS-over-TLS décrite dans la RFC7766. ainsi que des suggestions pour améliorer cette implémentation. L'implémentation de Google utilise TLS 1.3 et prend en charge l'ouverture rapide du protocole TCP et le traitement en pipeline.

La plupart des experts conviendraient probablement que le cryptage du DNS pour améliorer la confidentialité et la sécurité, par exemple en cas de falsification, est bénéfique et souhaitable.

Le principal problème avec la mise en œuvre de Google à ce stade-ci est qu’elle n’est pas largement disponible. Il n’est pris en charge officiellement à l’époque sur les appareils Android 9 et comme résolveur trapu pour Linux.

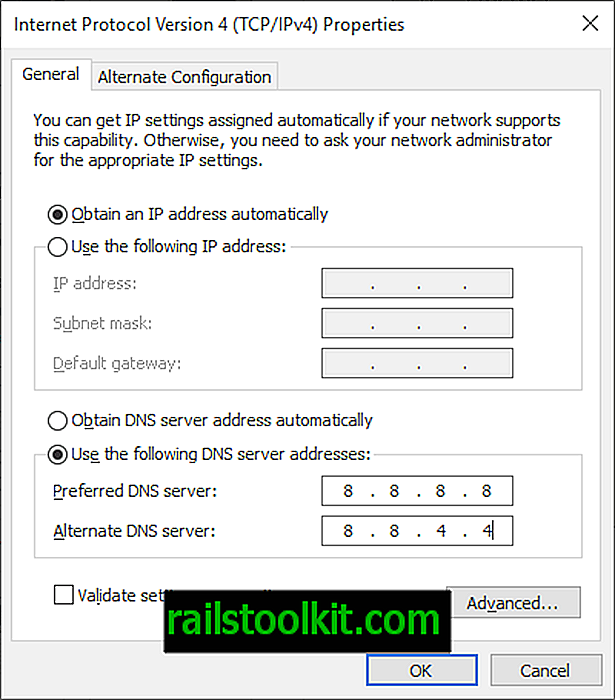

La directive d'implémentation de Google indique, pour Windows et Mac OS X, que les systèmes d'exploitation ne prennent pas en charge DNS sur TLS par défaut. La seule option à ce stade pour ajouter le support serait de configurer un résolveur de proxy selon Google.

Les utilisateurs Windows peuvent utiliser quelque chose comme Simple DNSCrypt pour chiffrer le trafic DNS

Mots de clôture

Les utilisateurs qui utilisent Google DNS bénéficient déjà de la mise en œuvre de DNS-over-TLS par Google, à condition que celle-ci soit prise en charge sur leurs appareils ou configurée à l'aide de serveurs proxy. Les utilisateurs qui ne font pas confiance à Google ou qui ne souhaitent pas envoyer tout leur trafic DNS à Google ne commenceront pas à utiliser le DNS public de Google, car le cryptage ne change rien à cela.

Now You: Quel fournisseur de DNS utilisez-vous et pourquoi?